E-Mail-Kommunikation mit Hornetsecurity schützen

Cyberbedrohungen erkennen und stoppen

Deutsche Unternehmen sind immer häufiger von kriminellen und kostenintensiven Cyberangriffen betroffen. Dabei spielt sogenannte Ransomware eine immer größere Rolle: Software, die Daten und Dateien verschlüsselt.

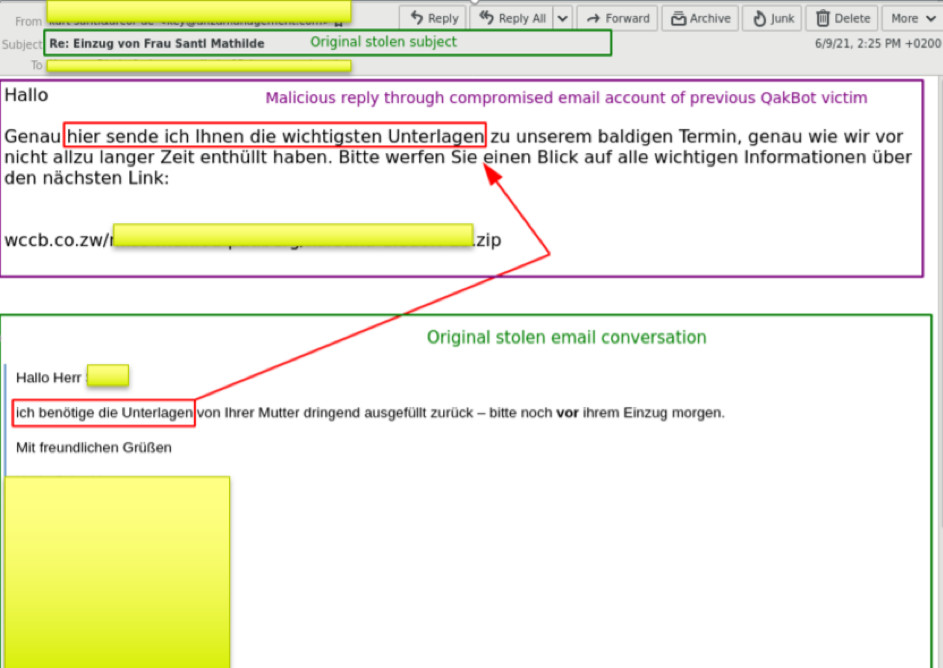

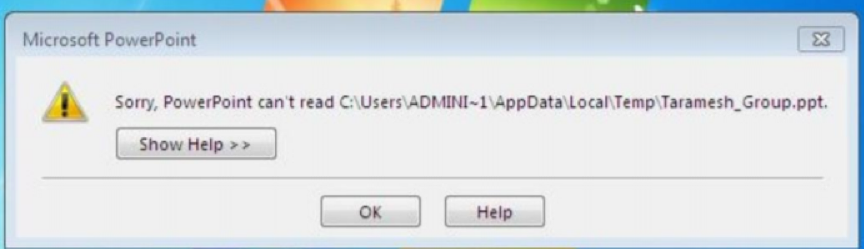

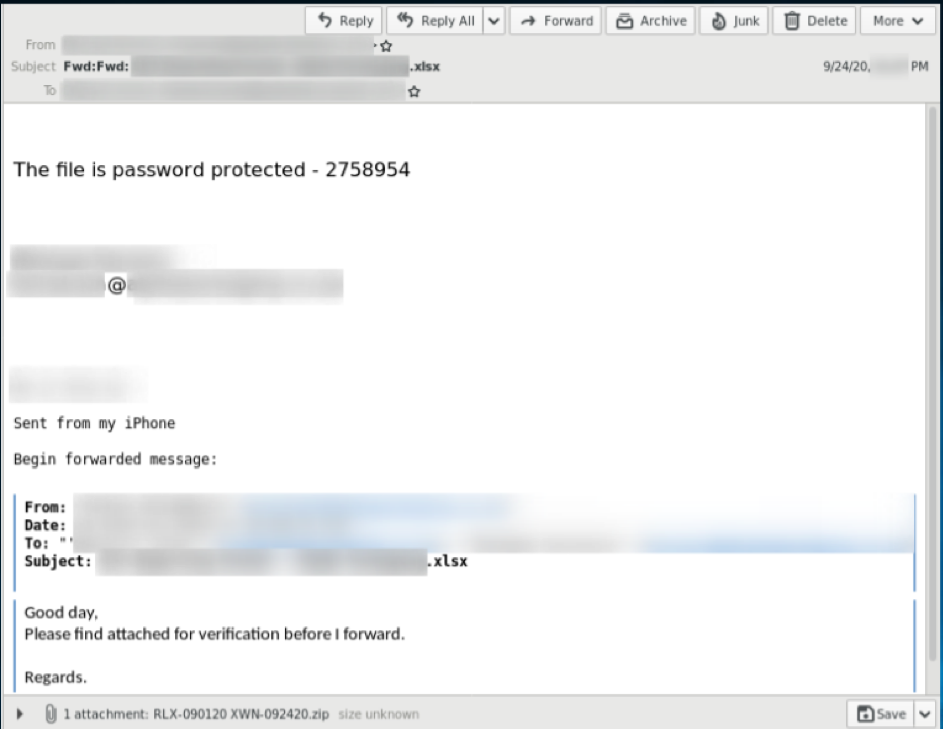

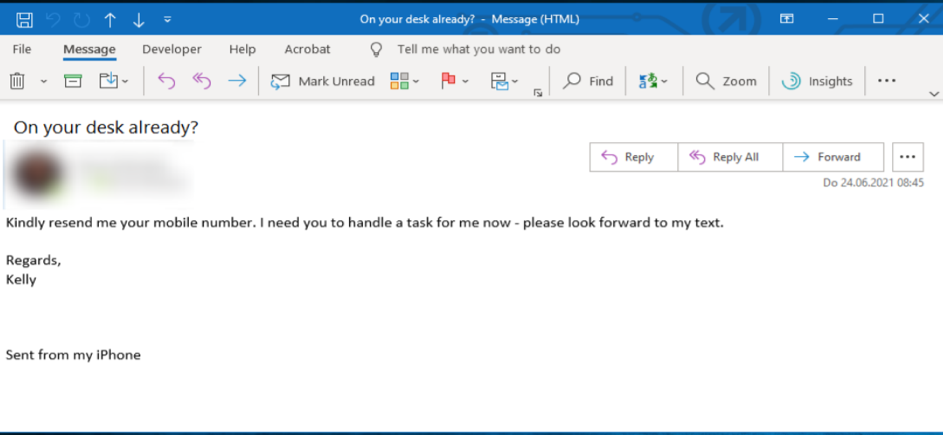

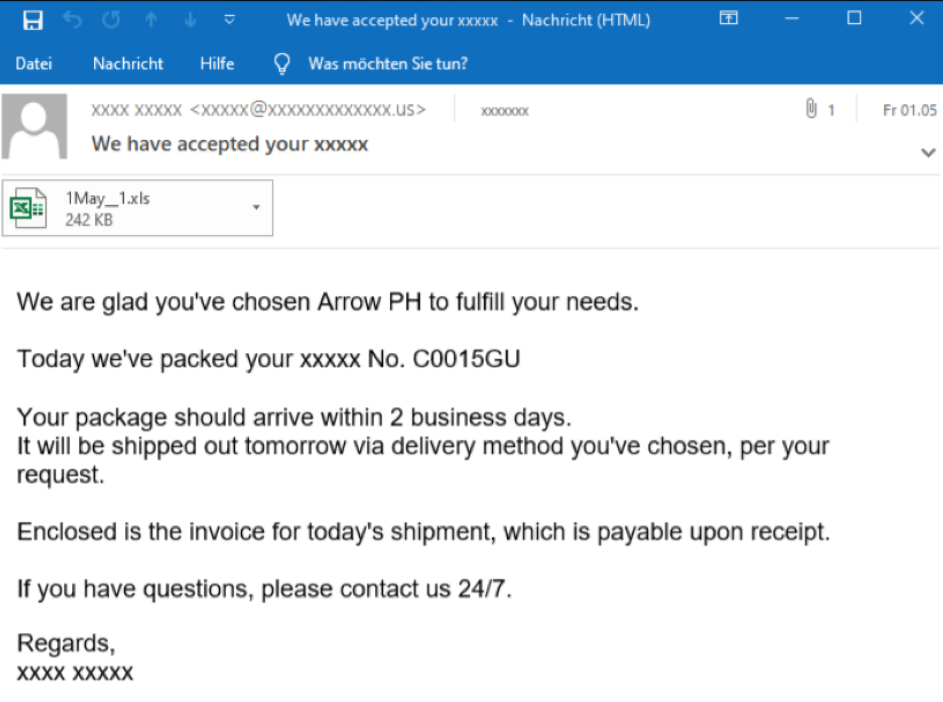

Das Einfallstor ins Unternehmen ist dabei sehr häufig das E-Mail-Postfach. Eine wesentliche Hauptrolle spielen dabei „Phishing-Mails“, bei denen Mitarbeiter gezielt auf manipulierte Internetseiten geleitet werden oder Schadsoftware über angefügte Dateianhänge direkt installiert oder nachgeladen wird. Jedes vierte Unternehmen berichtet bereits über bekannte E-Mail-Sicherheitsverletzungen.

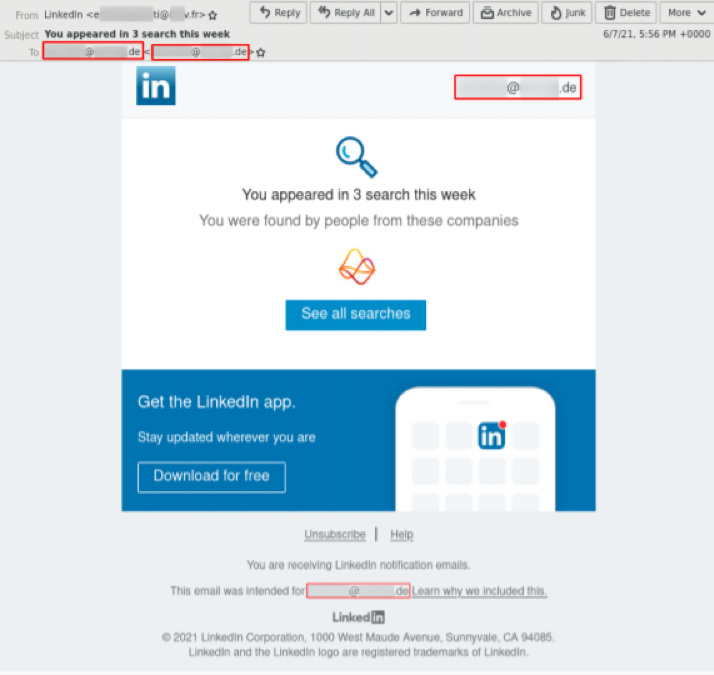

Dabei hat sich die Qualität der E-Mail-Angriffe in den letzten Jahren sehr verbessert. Rechtschreib- und Grammatikfehler sind kaum noch zu finden. Ebenfalls wird in vielen Fällen vorhandene E-Mail-Kommunikation aufgegriffen. So werden vertrauenswürdige Absender vorgetäuscht oder bekannte Firmenmarken und Organisationen (PayPal, Amazon, DHL, LinkedIn usw.) imitiert.